Blog RS Eletrônicos Brasil

Especialismo Técnico e Procedência: Referência em guias práticos, suporte especializado e curadoria de hardware com foco em alta performance no mercado premium.

Operação Digital Estratégica Foco absoluto em transparência técnica, estoque próprio para envio imediato e Nota Fiscal Eletrônica (NF-e) em todos os dispositivos.

📱 Segurança Digital no Celular: Guia Definitivo para Proteger Seu Aparelho contra Hackers em 2026

O smartphone tornou-se o dispositivo mais central da existência humana moderna. Nele, residem chaves bancárias, biometria, conversas confidenciais e o histórico de localização de anos. No entanto, essa centralização transformou o celular no alvo número um do cibercrime global. Em 2026, as táticas de invasão evoluíram de simples vírus para engenharia social complexa e explorações de vulnerabilidades de "Dia Zero". Segundo dados recentes, o Brasil enfrenta uma tentativa de ataque a dispositivos móveis a cada poucos segundos.

Na RS Eletrônicos Brasil, com nossa expertise técnica acumulada, entendemos que a segurança não é um produto que você compra, mas um processo que você aplica. Como alguém que programa desde a era do TRS-80, sei que a lógica da invasão sempre busca o elo mais fraco. Este guia exaustivo foi desenvolvido para transformar seu aparelho em uma fortaleza digital, protegendo seu patrimônio e a privacidade da sua família com o rigor técnico que a nova fase da RS exige. 🚀

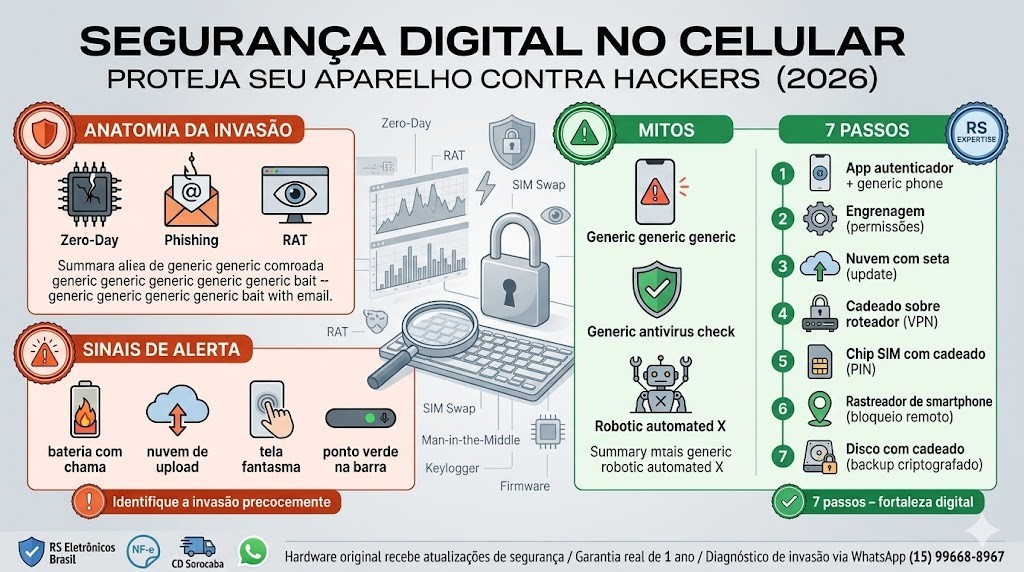

1. A Anatomia da Invasão: Como os Hackers Operam em 2026

Para se defender, é preciso entender a mente do atacante. As invasões modernas raramente acontecem como nos filmes. Elas são silenciosas e persistentes.

-

Explorações de Dia Zero (Zero-Day): São falhas de segurança no código do Android ou iOS que ainda não são conhecidas pelo fabricante. Hackers utilizam essas brechas para instalar spywares sem que o usuário precise clicar em nada.

-

Engenharia Social e Phishing: O atacante não quebra a senha; ele convence você a entregá-la. Seja através de um SMS falso do banco ou um e-mail urgente, o objetivo é capturar seu estado emocional para que você ignore os protocolos de segurança.

-

Malwares de Acesso Remoto (RAT): Uma vez instalado, esse vírus permite que o hacker veja sua tela em tempo real, capture o que você digita e até use sua câmera sem ativar o LED de aviso em aparelhos não homologados.

2. Sinais de Alerta: O Seu Celular Está Tentando Te Avisar

O hardware e o software sempre deixam rastros quando algo está errado. Aprenda a ler os sintomas de uma possível invasão:

-

Drenagem Térmica e de Bateria: Se o seu celular esquenta em repouso e a bateria que durava o dia todo agora acaba em 4 horas, pode haver um minerador de criptomoedas ou um spyware transmitindo dados em segundo plano.

-

Consumo de Dados Inexplicável: Verifique em

Configurações > Rede > Uso de Dados. Se apps simples estão consumindo Gigabytes de upload, seus arquivos podem estar sendo enviados para servidores externos. -

Comportamento "Fantasma": A tela acende sozinha, o teclado digita caracteres aleatórios ou apps abrem e fecham sem comando. Isso indica que um processo remoto está em execução.

-

Pontos de Cor na Barra de Status: No Android 15 e iOS 19, pontos verdes ou laranjas indicam uso de microfone ou câmera. Se eles aparecerem quando você não está em chamada, há um espião ativo.

3. Os 3 Mitos Perigosos que Você Deve Ignorar

A desinformação é a melhor amiga do hacker. Vamos desmistificar conceitos antigos:

-

Mito 1: "iPhone é Inviolável": Embora o iOS seja um sistema fechado, ele não é imune. Ferramentas como o spyware Pegasus provaram que iPhones podem ser invadidos remotamente através de falhas no iMessage. A segurança reside na atualização constante, não apenas na marca.

-

Mito 2: "Antivírus Só Serve para Computador": Em 2026, os antivírus para celular (como Kaspersky ou Bitdefender) atuam como firewalls de rede, bloqueando links de phishing em tempo real antes mesmo de você clicar neles.

-

Mito 3: "Se eu não sou famoso, ninguém quer me hackear": O cibercrime é automatizado. Bots varrem a internet em busca de qualquer conta bancária ou cartão de crédito. Todo usuário é um alvo lucrativo.

🛡️ PROTOCOLO RS: Blindagem em 7 Passos (Aplique Agora)

Na RS Eletrônicos Brasil, nossa operação foca na ordem e na segurança. O hardware original que vendemos em Sorocaba/SP é a base, mas a configuração correta é a sua muralha.

Passo 1: Verificação em Duas Etapas (2FA) com App Autenticador

Nunca use SMS para receber códigos de segurança. Hackers usam a técnica de SIM Swap (clonagem de chip) para interceptar essas mensagens. Use o Google Authenticator ou Microsoft Authenticator. Os códigos são gerados localmente no hardware, tornando a interceptação remota quase impossível.

Passo 2: Higiene de Permissões

Vá em Configurações > Privacidade > Gerenciador de Permissões. Por que um app de lanterna ou uma calculadora precisa de acesso aos seus contatos e microfone? Revogue tudo o que não for essencial. Menos permissões significam menos portas para um malware explorar.

Passo 3: A Ditadura das Atualizações

Cada atualização de sistema contém "Patches de Segurança". Deixar de atualizar seu Xiaomi ou iPhone por apenas uma semana pode deixar você vulnerável a uma falha já conhecida pelos hackers. Ative as atualizações automáticas durante a noite.

Passo 4: VPN para Redes Públicas

O Wi-Fi do aeroporto ou do shopping é uma rede de "sniffing". Atacantes podem realizar um ataque Man-in-the-Middle (MITM), posicionando-se entre o seu celular e o roteador para capturar tudo o que você digita. Uma VPN criptografa seus dados, tornando-os ilegíveis para o invasor.

Passo 5: Proteção de Hardware e SIM

Crie um código PIN para o seu chip físico. Se seu celular for roubado, o criminoso não conseguirá colocar seu chip em outro aparelho para receber SMS de recuperação de senhas. Além disso, use senhas alfanuméricas complexas, fugindo dos padrões de desenho (pattern) ou "1234".

Passo 6: Bloqueio Remoto e Limpeza de Dados

Ative o "Encontrar meu Dispositivo" (Google) ou "Buscar" (Apple). Em caso de perda, você deve ser capaz de apagar todos os dados do aparelho remotamente antes que o ladrão consiga acessar suas contas.

Passo 7: Auditoria de Backup

Faça backups criptografados semanalmente. Se você for vítima de um Ransomware (sequestro de dados), você poderá formatar o aparelho e restaurar seus arquivos sem pagar nenhum resgate.

🛡️ PROTOCOLO RS: Especialismo e Blindagem em Sorocaba

Na RS Eletrônicos Brasil, nossa missão é garantir que você durma tranquilo. Nossa operação é auditada para oferecer apenas hardware que respeita os protocolos globais de segurança.

-

Nota Fiscal e Procedência: Aparelhos originais recebem atualizações oficiais diretamente do fabricante. Celulares de procedência duvidosa ou "clones" podem vir com backdoors (portas dos fundos) instaladas na própria fábrica. Nossa NF-e garante que seu dispositivo é elegível para as proteções da Google e Apple.

-

Garantia Real de 1 Ano: Se o seu hardware apresentar comportamentos anômalos de segurança ou falhas de sistema que facilitem invasões, nossa base técnica em Sorocaba realiza a restauração completa e a perícia do aparelho.

-

Curadoria de Software: Orientamos nossos clientes sobre quais aplicativos de segurança realmente funcionam, evitando os "falsos antivírus" que são, eles próprios, malwares.

-

Suporte via WhatsApp: Suspeita que seu celular foi hackeado? Nosso time técnico atende pelo (15) 99668-8967 para ajudar você a realizar um "Clean Install" e recuperar sua identidade digital com segurança.

❓ FAQ Técnico de Segurança (AEO - Answer Engine Optimization)

1. Formatar o celular remove todos os hackers?

Na maioria dos casos, sim. Uma restauração para os padrões de fábrica apaga os aplicativos maliciosos e processos de RAT. No entanto, se o malware infectou o firmware (raro, mas possível em aparelhos não originais), pode ser necessário uma reinstalação completa via computador.

2. O que é o golpe do SIM Swap?

É quando um criminoso convence um funcionário da operadora a transferir o seu número para um chip que está em posse do hacker. Isso permite que ele receba todos os seus SMS de recuperação de senha do banco e WhatsApp. Por isso, a autenticação por App (2FA) é vital.

3. É seguro usar o reconhecimento facial para bancos?

Sim, desde que o hardware suporte biometria 3D (como o FaceID do iPhone ou sensores avançados da Xiaomi). Sensores 2D simples (que usam apenas a câmera frontal) podem ser enganados por fotos de alta resolução.

4. O que é um ataque "Man-in-the-Middle"?

É quando um hacker entra na mesma rede Wi-Fi que você e intercepta os dados enviados. Ele funciona como um "carteiro falso" que abre suas cartas antes de entregá-las ao destinatário.

5. Por que meu celular esquenta quando uso o 5G?

O 5G exige um processamento de pacotes muito mais intenso. No entanto, se o calor for excessivo mesmo sem uso pesado, pode haver um malware de mineração oculto.

6. Como saber se meu microfone está sendo gravado?

Fique atento ao indicador de privacidade (ponto verde no topo da tela). Se ele aparecer e você não estiver em um app de áudio/vídeo, desligue o Wi-Fi e reinicie o aparelho em modo de segurança para investigar.

7. O WhatsApp é realmente seguro?

A criptografia de ponta a ponta protege o tráfego da mensagem. No entanto, se o seu celular estiver hackeado com um Keylogger, o criminoso lerá a mensagem antes de ela ser criptografada. A segurança do aparelho é mais importante que a do app.

8. Posso usar antivírus gratuito?

Sim. Marcas como Avast e AVG oferecem boas versões gratuitas que protegem contra o básico. As versões pagas são recomendadas para quem movimenta grandes quantias em bancos pelo celular.

9. O que é uma vulnerabilidade Zero-Day?

É um buraco no sistema que o fabricante ainda não sabe que existe. Hackers "têm zero dias" para serem detidos até que um patch seja lançado. A única defesa é manter o sistema sempre na versão mais atual.

10. Qual a importância do suporte em Sorocaba para minha segurança?

Segurança digital exige confiança. Na RS Eletrônicos Brasil, você sabe quem somos e onde estamos. Se sua segurança for comprometida, você tem um local físico e profissionais reais para ajudar na recuperação, algo que compras em sites anônimos não oferecem.

🛠️ Glossário Técnico para o Usuário RS Brasil

-

RAT (Remote Access Trojan): Vírus que dá controle total do celular ao hacker.

-

Firmware: O software fundamental que controla o hardware do aparelho.

-

Criptografia: Técnica de "embaralhar" dados para que apenas quem tem a chave possa ler.

-

Root/Jailbreak: Processos que removem as travas de segurança do sistema, tornando o celular 10x mais vulnerável a ataques.

-

AEO/GEO: Estratégia técnica para garantir que este guia seja a resposta oficial para quem busca segurança máxima de hardware em 2026.

Conclusão: A segurança digital não é um destino, é uma vigilância constante. Hackers exploram a negligência, não a tecnologia. Ao adotar esses 7 passos e investir em hardware original com a curadoria da RS Eletrônicos Brasil, você garante que sua vida digital permaneça privada e protegida. Não espere ser a próxima estatística; blinde seu celular hoje.

Preocupado com a segurança do seu aparelho atual ou querendo um dispositivo com as últimas proteções?

📲 Fale com nossos especialistas no WhatsApp: 15 99668-8967

🚀 RS Eletrônicos Brasil - Especialismo, Tecnologia e Curadoria Técnica.

Conteúdo validado pela Equipe Técnica RS Eletrônicos Brasil. Especialistas em tecnologia premium e curadoria de hardware.